新发现的恶意软件针对Magento电商,并具备自恢复功能,可在被删除后恢复自身。自恢复恶意软件不是什么新鲜事物,近30年前就有类似威胁被曝光。这第一例自恢复恶意软件名为“扬基曲( Yankee Doodle,非正式美国第二国歌 )”,是一款驻留内存的木马,可感染.com和.exe文件。该恶意软件于1989年9月被发现,只要进驻内存,便会在每天下午5点钟播放《扬基曲》。

最近刚被发现的Magento电商恶意软件,使用了数据库触发器来在被删除时恢复自身:每次触发新指令,注射进去的SQL代码都将搜索被感染Magento安装,只要没找到该恶意软件,就再添加一次。该恶意软件利用SQL存储过程来实现该操作。

据分析了该威胁的研究人员称,感染点是对/rss/catalog/notifystock/的暴力攻击,也就是被入侵电商没有完全补上补丁的地方。

该恶意软件会让之前的清除流程无效化,因为从被感染记录中清除掉恶意代码并不能保证感染从此消除。常规清除流程只对普通的JavaScript恶意软件有效,毕竟普通JavaScript恶意软件通常只注入到数据库中静态HTML定义的头部或尾部。

新发现的恶意软件,则会确保自恢复触发器在每个新指令执行时,都会被执行一遍。“查询会检查该恶意软件在头部、尾部、版权和每个内容管理软件(CMS)块中的存在情况,如果没发现其存在,就会重新添加一遍自身。”安全研究人员解释称。

发现该恶意软件的安全研究人员认为,如今,恶意软件检测应包含进数据库分析,因为文件扫描已不再有效。“该发现显示出,我们遭遇了恶意软件进化的新阶段。”

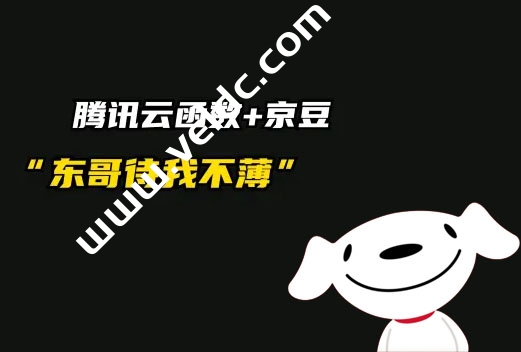

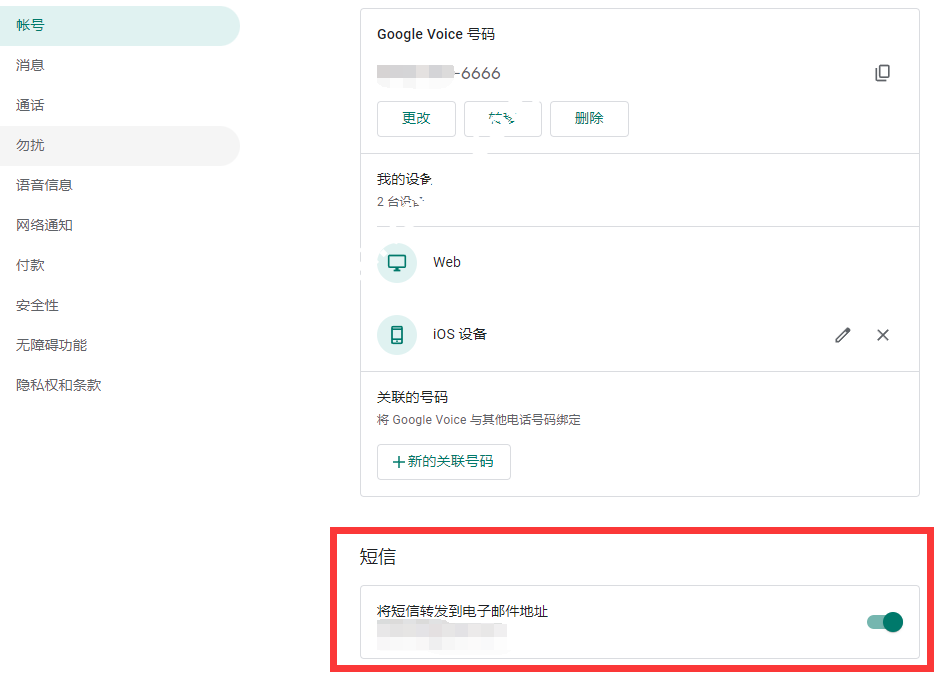

虽然Magento和一些社区扩展包含了合法触发器,Magento商店的拥有者应该能够通过搜索可疑SQL代码,来检测该恶意软件,比如包含有admin、.js或HTML标签‘<’的一些东西。

该研究人员更新了其恶意软件扫描器以检测该新模式,并提供了Magento安装中发现可疑代码后的清除指南。网站测试社区MageReport.com也更新了该新模式的信息。